A gigante dos painéis de controlo de alojamento web, cPanel, lançou uma actualização de segurança de emergência para resolver uma vulnerabilidade crítica no seu software principal. A equipa de desenvolvimento confirmou o problema a 28 de Abril de 2026, alertando que a falha afecta todas as versões da plataforma que ainda recebem suporte oficial.

O defeito de segurança afecta directamente vários caminhos de autenticação dentro do ambiente do cPanel e do Web Host Manager (WHM). Embora os detalhes técnicos específicos sobre os métodos de exploração permaneçam restritos para proteger os utilizadores, o histórico mostra que as vulnerabilidades nas vias de autenticação costumam ser extremamente graves. Se um atacante explorar esta falha, pode contornar os mecanismos de início de sessão para obter controlo administrativo total sobre o servidor.

Impacto profundo nos servidores

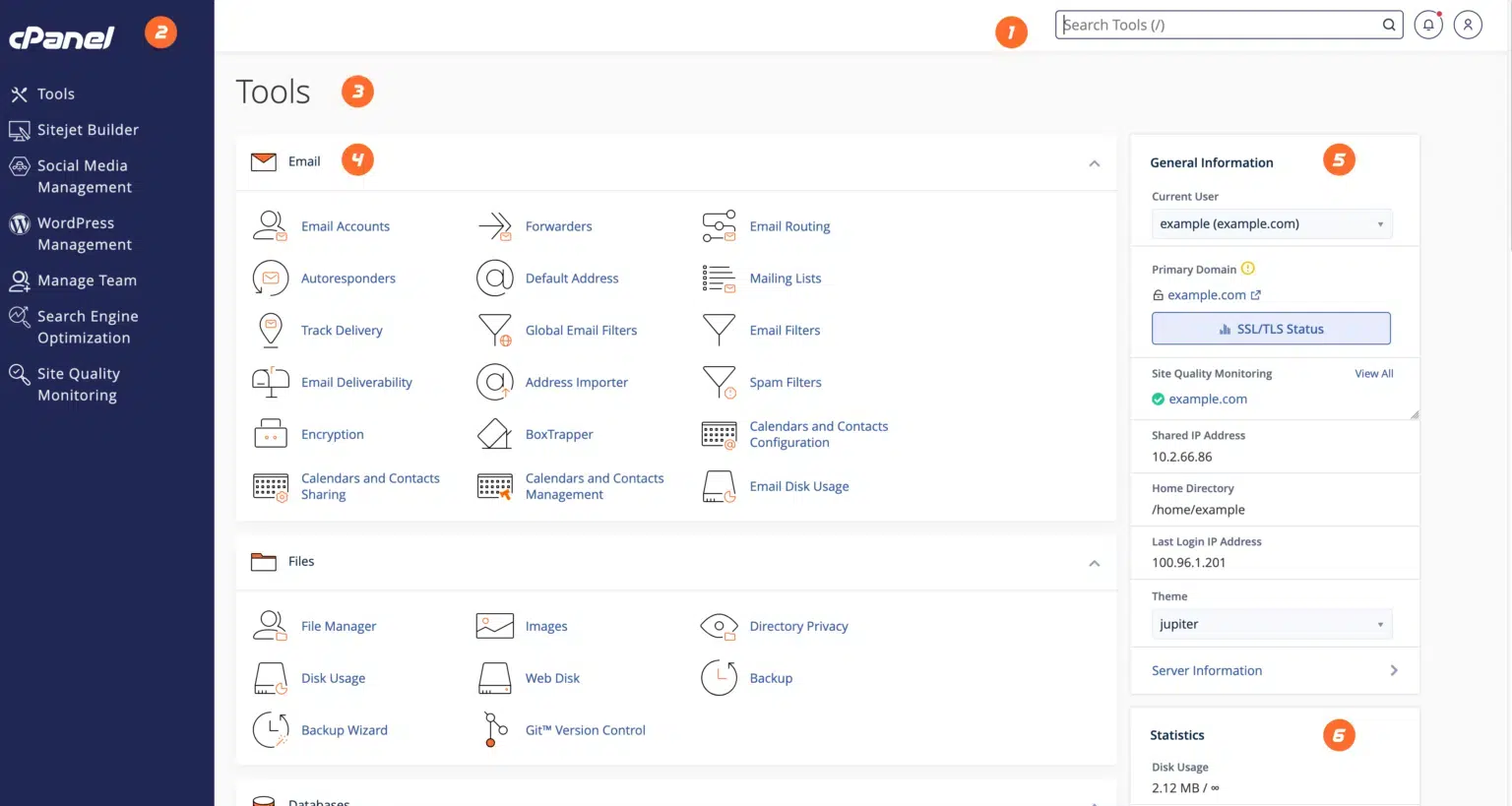

Como o cPanel e o WHM são ferramentas universais para gerir infraestruturas de alojamento web, a superfície de ataque é vasta. O WHM oferece acesso de nível raiz (root) ao servidor, o que permite aos administradores configurar protocolos de segurança, gerir certificados SSL e criar contas de alojamento individuais. Uma via de autenticação comprometida a este nível concede aos piratas informáticos o controlo absoluto sobre todos os sites alojados, bases de dados sensíveis e comunicações por correio electrónico.

A publicação avança que este tipo de acesso leva frequentemente a incidentes de segurança severos. Entre as consequências mais comuns estão a desfiguração em massa de páginas web, a instalação de ransomware e a extracção de dados confidenciais de clientes. Além disso, os servidores comprometidos acabam muitas vezes por ser absorvidos por redes de bots para lançar ataques distribuídos de negação de serviço (DDoS) ou para distribuir campanhas de correio não solicitado com software malicioso. Proteger estes pontos de entrada administrativos é fundamental para manter a integridade de toda a cadeia de fornecimento de alojamento web.

Versões corrigidas e medidas a tomar

Para neutralizar esta ameaça de forma imediata, a equipa de segurança do cPanel disponibiliza correcções de emergência em todos os níveis de lançamento suportados. O site Cybersecurity News refere que os administradores de sistemas e os fornecedores de alojamento web devem aplicar a correcção sem demora para proteger as suas infraestruturas contra potenciais acessos não autorizados. É estritamente necessário verificar se as máquinas estão a executar uma das seguintes versões seguras:

- 11.110.0.97

- 11.118.0.63

- 11.126.0.54

- 11.132.0.29

- 11.134.0.20

- 11.136.0.5

Os operadores podem forçar o processo de actualização manualmente através da interface de linha de comandos. Ao executar o comando `/scripts/upcp –force`, o sistema vai procurar e instalar a versão corrigida mais recente directamente a partir dos repositórios oficiais. Os administradores devem também monitorizar os registos de autenticação para detectar quaisquer tentativas de início de sessão invulgares que possam ter ocorrido antes da aplicação da correcção.

Alerta para sistemas sem suporte

O aviso de segurança inclui um alerta crítico para ambientes a executar iterações de software em fim de vida ou sem suporte. As versões mais antigas têm uma grande probabilidade de incluir a mesma falha de autenticação, mas não vão receber esta correcção de emergência.

Os administradores que gerem servidores antigos precisam de planear uma migração para uma versão suportada o mais rapidamente possível. Entretanto, a implementação de regras de firewall rigorosas, a exigência de autenticação multifactor e a utilização de listas de permissões de IP para o acesso ao WHM podem ajudar a mitigar o risco imediato de exploração.