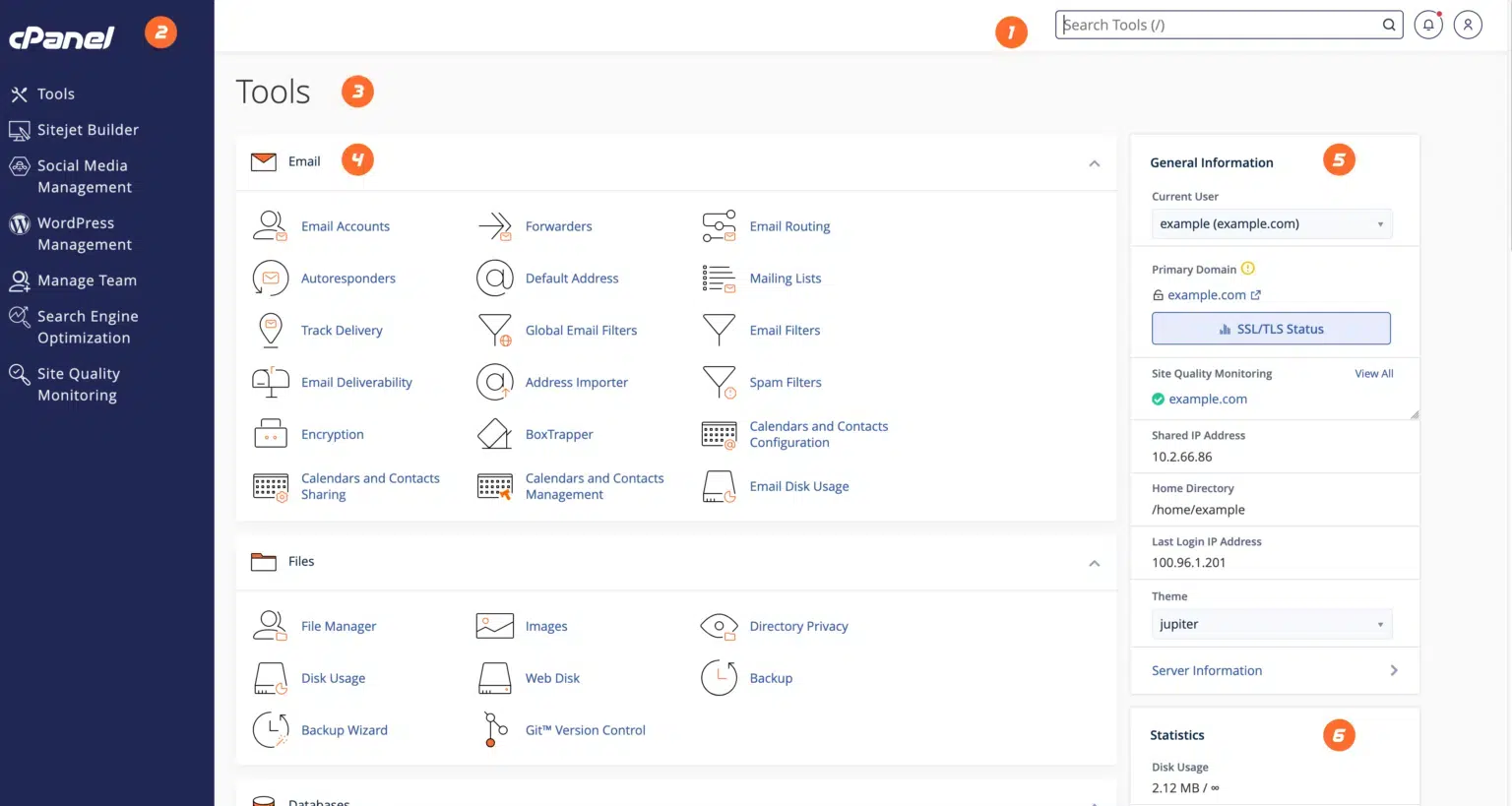

O cPanel e o Web Host Manager (WHM) são duas das ferramentas mais populares a nível mundial para a gestão de alojamento web, o que torna qualquer falha no seu código num risco à escala global. Recentemente, a equipa responsável pelo desenvolvimento destas plataformas disponibilizou um conjunto de actualizações destinadas a resolver três vulnerabilidades de segurança.

De acordo com um artigo do site The Hacker News, estas falhas afectam tanto o cPanel como o WHM e podem ser exploradas por piratas informáticos para obter uma escalada de privilégios, executar código malicioso e provocar ataques de negação de serviço (DoS).

As três vulnerabilidades identificadas

A publicação indica que a lista de problemas de segurança inclui três falhas distintas, todas elas com diferentes níveis de gravidade. É estritamente necessário que os administradores de sistemas prestem atenção a cada uma delas e compreendam o seu impacto:

- CVE-2026-29201 (Pontuação CVSS de 4.3) – Trata-se de uma validação de entrada insuficiente no nome do ficheiro da funcionalidade na chamada adminbin “feature::LOADFEATUREFILE”. Esta falha pode resultar numa leitura arbitrária de ficheiros por parte de atacantes.

- CVE-2026-29202 (Pontuação CVSS de 8.8) – Consiste numa validação de entrada insuficiente do parâmetro “plugin” na chamada “create_user API”. Este problema de segurança pode resultar na execução arbitrária de código Perl em nome do utilizador do sistema da conta que já se encontra autenticada.

- CVE-2026-29203 (Pontuação CVSS de 8.8) – Esta é uma vulnerabilidade de manipulação insegura de links simbólicos (symlink) que permite a um utilizador modificar as permissões de acesso de um ficheiro arbitrário a usar o comando chmod. O resultado final pode ser um ataque de negação de serviço ou uma possível escalada de privilégios dentro do servidor.

Versões com correcção já disponível

Para mitigar estes riscos, a empresa disponibiliza as correcções nas seguintes versões do cPanel e WHM:

- 11.136.0.9 e superiores

- 11.134.0.25 e superiores

- 11.132.0.31 e superiores

- 11.130.0.22 e superiores

- 11.126.0.58 e superiores

- 11.124.0.37 e superiores

- 11.118.0.66 e superiores

- 11.110.0.116 e superiores

- 11.110.0.117 e superiores

- 11.102.0.41 e superiores

- 11.94.0.30 e superiores

- 11.86.0.43 e superiores

No caso específico do WP Squared, a correcção integra a versão 11.136.1.10 e superiores.

A notícia refere ainda que a empresa lançou a versão 110.0.114 como uma actualização directa para os clientes que ainda mantêm os seus servidores a operar com o CentOS 6 ou o CloudLinux 6. A recomendação oficial passa por actualizar os sistemas para as versões mais recentes, de forma a garantir uma protecção optimizada.

O contexto das ameaças recentes

Embora não exista, até ao momento, qualquer evidência de que estas três vulnerabilidades tenham sido exploradas de forma activa por cibercriminosos, esta divulgação surge numa altura de grande tensão para os administradores de sistemas. Esta semana, o cenário de segurança tem estado em alerta, uma vez que este anúncio acontece poucos dias depois de uma outra falha crítica no produto (identificada como CVE-2026-41940) ter sido transformada numa arma por agentes maliciosos.

Essa vulnerabilidade anterior foi utilizada como um ataque de dia zero (zero-day) para distribuir variantes da botnet Mirai e uma estirpe de ransomware conhecida como Sorry. Este histórico recente sublinha a importância de aplicar patches rapidamente.

As empresas que dependem destas plataformas para alojar os seus sites e executar tarefas diárias devem encarar estas actualizações como uma prioridade absoluta. A segurança proactiva é a única forma de garantir que as infraestruturas não caem nas mãos de piratas informáticos, de modo a manter a integridade dos dados intacta.