Num mundo cada vez mais digital, a segurança tornou-se uma parte fundamental de qualquer sistema operativo, obrigando a um maior cuidado e sensibilização de boas práticas. O relatório de segurança da Check Point do primeiro semestre de 2021 mostra um aumento de 29% nos ciberataques a nível global (devido à pandemia).

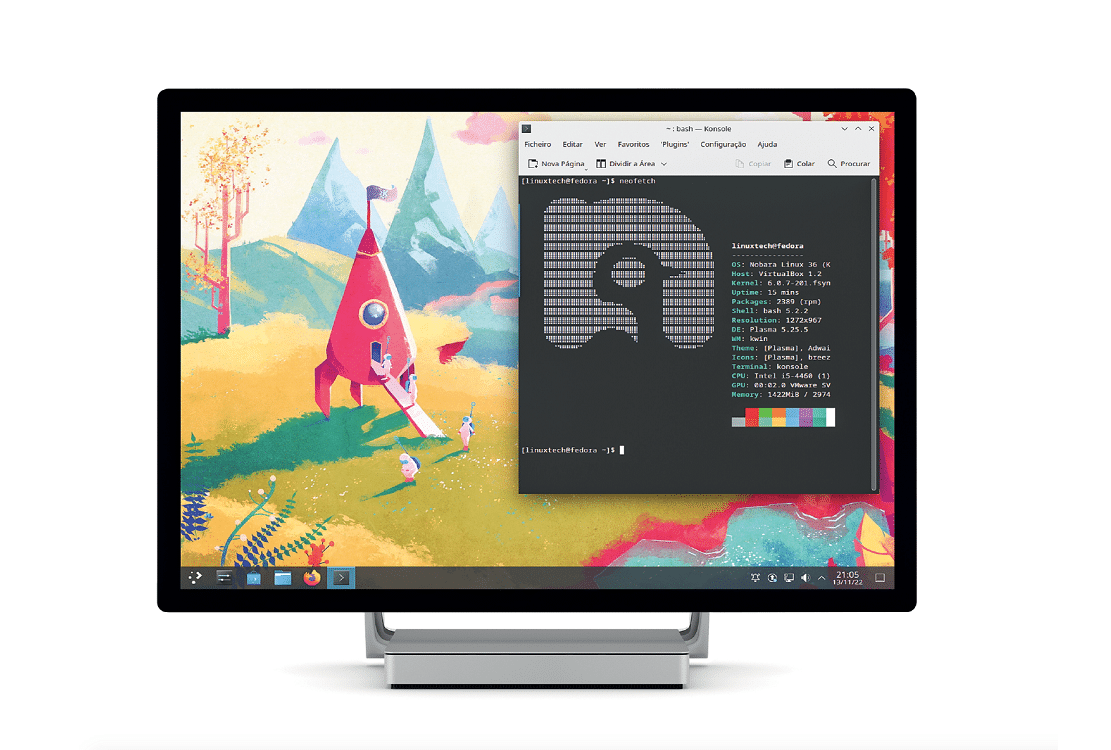

Ter um sistema operativo seguro, é meio caminho para uma maior tranquilidade: o Linux tem esse efeito em quem o usa, porque foi preparado com um grande foco na segurança e a grande maioria dos pacotes são de código aberto e descarregados de repositórios oficiais. Isto oferece uma melhor separação entre utilizador e administrador, com a correção de falhas a ser mais frequente. Apesar disto, não é um sistema perfeito – por isso, temos algumas sugestões para o tornar mais seguro.

Antivírus

O Linux precisa de antivírus? Como dissemos no primeiro artigo escrito sobre Linux na PCGuia, em 2018 (Linux – um sistema operativo moderno e seguro), instalar um antivírus não é obrigatório, mas pode ser importante para fazer uma validação não só ao sistema local, mas principalmente a pens USB, a um disco externo ou a uma partição com outro sistema operativo. Um dos mais usados é o ClamAv e a versão gráfica o ClamTk. Para instalar ambos em sistemas Debian e Ubuntu, abra o terminal e escreva os comandos:

• sudo apt install clamav -y

• sudo apt install clamtk -y

Use o comando man clamscan, para ver as várias combinações possíveis de uso, mas uma forma simples de correr em todo o sistema é com o clamscan -r —bell /.

Anti-rootkits, malware e trojans

Rootkits são ferramentas concebidas para conceder acesso ou privilégios enquanto escondem a sua própria presença ou a presença de um software adicional que concede o acesso. Já um trojan é um programa que aparenta ser fidedigno, mas que nos bastidores trabalha silenciosamente. Finalmente, malware é um termo abrangente que envolve todo o software com o objetivo de explorar um computador: virus, trojans, spywares, rootkits.

Dois dos programas que poderá instalar para esse efeito são o Chkrootkit e o Rootkit Hunter. Como existe o problema dos falsos positivos, recomendamos o uso de ambos para uma validação mais completa dos resultados. Para instalar em sistemas com base no Debian e Ubuntu, abra o Terminal e escreva os comandos:

• sudo apt install chkrootkit -y

• sudo apt install rkhunter -y

Para o correr o chkrootkit, corra o comando sudo chkrootkit > rootkit-results e envie os resultados para um ficheiro; para ver os resultados use o comando less rootkit-results. Para fazer os scans diariamente, edite o ficheiro /etc/chkrootkit.conf, usando o nano ou outroeditor e altere a linha RUN_DAILY=”false” para RUN_DAILY=”true”: sudo nano /etc/chkrootkit.conf.

No caso do rkhunter, antes de o correr (e sempre que forem feitas algumas alterações nas propriedades de algum ficheiro ou comandos alterados e após cada alteração das definições do sistema) use primeiro o comando sudo rkhunter —propupd; para fazer uma análise ao sistema corra o comando sudo rkhunter —check. Finalmente, para verificar os resultados, pode usar o comando sudo less /var/log/rkhunter.log para ver os logs de forma cadenciada.

Se desconfiar de que o sistema foi comprometido de alguma maneira, recorra a alguns comandos que ajudam a despistar: o who mostra as sessões de login ativas; o last mostra os vários logins feitos, bem como a data e hora; o iftop mostra a largura de banda a ser usada pelos vários dispositivos ligados na rede. Para uma validação mais profissional, uma solução IDS (Intrusion Detection System) poderá ser interessante – num futuro artigo mostraremos que soluções usar e como instalar num servidor em casa.

Firewall

Uma firewall dispensa apresentações e, em sistemas Linux, opções são o que não falta. No entanto, o iptables é uma solução, que já vem instalada por padrão, permitindo criar regras de tráfego na rede. Contudo, a curva de aprendizagem é maior e existem outras soluções, como por exemplo o Gufw Firewall ou o Opensnitch. Para instalar o Gufw, abra o terminal e corra o comando sudo apt install gufw. Para instalar o Opensnitch, faça o download dos pacotes opensnitch_1.5.1-1_amd64.deb e python3-opensnitch-ui_1.5.1-1_all.deb no repositório de Github oficial (ithub.com/evilsocket/opensnitch/releases). Até a data da escrita deste artigo, a última versão é a mencionada. ,Depois entre no diretório onde tem os ficheiros e corra os comandos seguintes, que vão instalar e activar o serviço sempre que iniciar o computador:

• sudo apt install ./opensnitch*.deb ./python3-opensnitch-ui*.deb

• sudo systemctl enable –now opensnitch

• sudo systemctl start opensnitch

Conclusão

A segurança não deve ser deixada ao acaso, mesmo usando Linux como o sistema operativo mais seguro. Além das aplicações sugeridas, não se esqueça de manter o sistema actualizado, encriptar o disco e usar extensões de segurança no browser. Adoptar práticas seguras, evitará problemas maiores.