Os investigadores recorreram a análises teóricas e práticas para explorar as actuais vulnerabilidades dos implantes utilizados para estimulação cerebral profunda.

Conhecidos como Geradores de Impulsos Implantáveis (GII) ou neuro-estimuladores, estes dispositivos enviam impulsos eléctricos a partes específicas do cérebro para o tratamento de distúrbios como a doença de Parkinson, depressões profundas e distúrbios obsessivo-compulsivos.

A mais recente geração destes implantes inclui um software de gestão para os médicos e pacientes, instalado em tablets e smartphones com ligação Bluetooth.

Os investigadores descobriram vários cenários de risco, cada um possível de ser explorado por hackers. Entre eles incluem-se:

• Infraestrutura de conexão exposta – os investigadores detectaram uma vulnerabilidade crítica numa plataforma de gestão online popular entre equipas de cirurgiões, e que poderá levar um hacker a informações sensíveis e a procedimentos de tratamento.

• A transferência insegura ou não encriptada de dados entre implantes, software de programação e redes associadas permite a manipulação de implantes individuais dos pacientes ou mesmo de vários grupos de implantes (ou pacientes) conectados à mesma infraestrutura. A manipulação poderá resultar na mudança de definições ou roubo de dados pessoais confidenciais.

• Restrições de design uma vez que a segurança dos pacientes tem precedente sobre a segurança. Por exemplo, um implante médico deve ser controlado por profissionais em situações de emergência, incluindo quando o paciente dá entrada de urgência num hospital longe da sua residência. Isto inviabiliza a utilização de qualquer palavra-passe que não seria conhecida pela maioria dos médicos. Além disso, significa que, desde a sua criação, estes implantes têm de incluir uma backdoor do software.

• Comportamento médico inseguro – programas de software foram detectados com palavras-passe defeituosas, utilizados para navegar na Internet ou com aplicações adicionais já previamente instalados

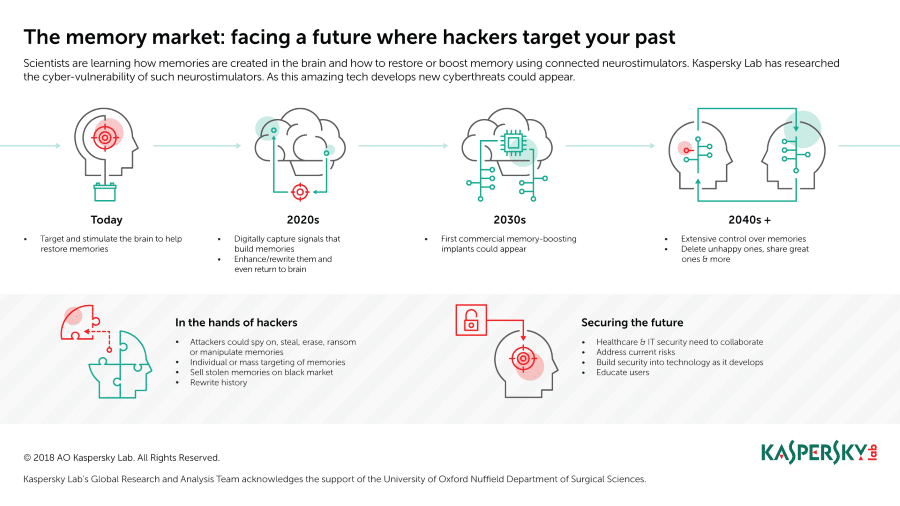

Resolver estas áreas vulneráveis é crucial, uma vez que os investigadores estimam que, no decorrer das próximas décadas, neuro estimulantes mais avançados e um conhecimento mais profundo sobre a forma como os cérebros humanos formam e armazenam memórias irão acelerar o desenvolvimento e utilização destas tecnologias e originar mais oportunidades para ciberataques.

Sobre os resultados da investigação, Dmitry Galov, Investigador de Segurança Júnior da Equipa GReAT da Kaspersky Lab, afirmou “Vulnerabilidades actuais interessam porque a tecnologia que existe actualmente é a fundação para a que existirá no futuro. Apesar de, actualmente, não terem sido detectados ataques direccionados a neuro-estimulantes, as fraquezas existem e não serão difíceis de explorar. É necessário unir profissionais do sector médico, da indústria de cibersegurança e fabricantes para investigar e mitigar todas as potenciais vulnerabilidades, tanto as que já existem actualmente como as que irão emergir no futuro”.

Via Kaspersky Lab.