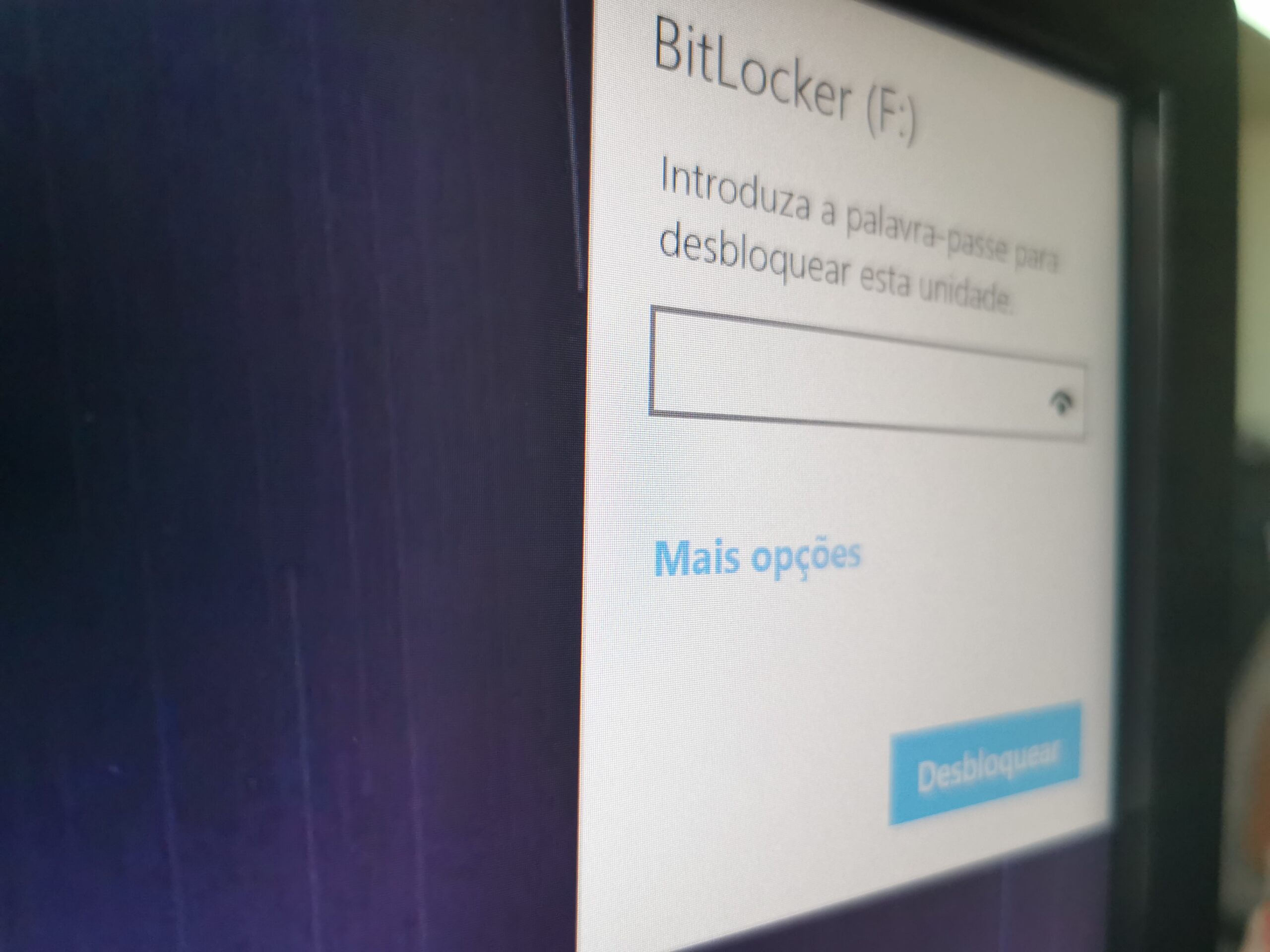

A segurança do sistema operativo da Microsoft volta a estar no centro das atenções. Recentemente, o investigador de segurança conhecido como Chaotic Eclipse (ou Nightmare-Eclipse) publicou duas novas vulnerabilidades zero-day que comprometem gravemente a protecção de dados no Windows. A notícia, avançada pelo Tom’s Hardware, revela que uma destas falhas permite ultrapassar a encriptação do BitLocker de forma alarmantemente simples.

Esta divulgação surge após um episódio no mês passado, quando o mesmo investigador tornou públicas outras duas vulnerabilidades, conhecidas como BlueHammer e RedSun. De acordo com o especialista, a decisão de expor estas falhas ocorreu depois de a equipa de segurança da Microsoft ter ignorado os seus avisos iniciais. Agora, a situação agrava-se com a chegada do YellowKey e do GreenPlasma.

O perigo do YellowKey

O exploit YellowKey é o que levanta maiores preocupações, uma vez que permite um acesso total a um disco bloqueado pelo BitLocker. Para activar esta vulnerabilidade, basta copiar alguns ficheiros específicos para uma pen USB e reiniciar o computador para o Ambiente de Recuperação do Windows. A publicação indica que, ao manter a tecla Control pressionada durante o reinício, a máquina abre uma linha de comandos com privilégios elevados. A partir desse momento, o utilizador ganha acesso total ao disco encriptado, sem que o sistema chegue a pedir qualquer chave de segurança.

Um detalhe que adensa o mistério em torno desta funcionalidade é o facto de os ficheiros do exploit desaparecerem da pen USB após a primeira utilização. Este comportamento sugere a existência de uma “backdoor” intencional no código do sistema operativo. A falha afecta o Windows Server 2022 e 2025, bem como o Windows 11, onde o BitLocker vem activado por defeito. Curiosamente, o Windows 10 parece imune a este ataque específico.

A gravidade desta situação afecta utilizadores domésticos, governos e empresas, que confiam nesta ferramenta para proteger informações sensíveis. Embora algumas marcas tentem mitigar problemas de segurança ao lançar atualizações de firmware para corrigir erros associados ao BitLocker, esta vulnerabilidade actua a um nível estrutural do próprio Windows, o que torna o roubo de dados num portátil ou mini-PC muito mais fácil de concretizar. O investigador refere ainda que mesmo as configurações que exigem um PIN em conjunto com o módulo TPM podem ser contornadas através de uma variante do ataque, embora não tenha publicado a prova de conceito para esse cenário.

A ameaça silenciosa do GreenPlasma

Além do YellowKey, o investigador disponibilizou informações sobre o GreenPlasma. Esta segunda vulnerabilidade foca-se na elevação de privilégios locais, ao manipular o processo CTFMon do Windows. O objectivo passa por colocar um objecto de memória modificado numa secção onde o utilizador do sistema tem permissões de escrita, o que permite contornar os controlos de acesso habituais.

Segundo a análise técnica, isto garante ao atacante um nível de acesso superior ao de um administrador normal. Qualquer programa malicioso pode aproveitar esta falha para obter controlo total sobre a máquina. O impacto é particularmente devastador em ambientes de servidores, onde um utilizador comum pode passar a executar tarefas críticas e aceder aos dados de todos os outros utilizadores da rede.

Até ao momento, a Microsoft não emitiu qualquer resposta oficial sobre o YellowKey ou o GreenPlasma. Sabe-se apenas que a empresa corrigiu a falha BlueHammer e, segundo o investigador, resolveu o problema do RedSun de forma silenciosa. Resta agora aguardar para perceber como a gigante tecnológica vai responder a esta nova ameaça que compromete uma das suas principais ferramentas de segurança.