A segurança do Windows é um tema bastante vasto, o que faz sentido se considerarmos que os sistemas operativos da Microsoft são utilizados por mais de mil milhões de utilizadores. Naturalmente, a empresa oferece várias linhas de defesa que oferecem uma abordagem de segurança em camadas contra diferentes tipos de ameaças. A Microsoft também antecipou recentemente algumas actualizações de segurança importantes para o Windows 11. Mas, por agora, pensámos que seria uma boa ideia falar sobre uma capacidade integrada muito importante no Windows que protege o seu sistema operativo contra controladores maliciosos.

A Lista de Bloqueio de Controladores Vulneráveis é uma funcionalidade de segurança sob a alçada do Isolamento do Núcleo da Microsoft para o Windows. Para quem desconhece o Isolamento do Núcleo em si, trata-se de um conjunto de capacidades que protegem os processos “centrais” do Windows de software malicioso ao isolá-los na memória. A Lista de Bloqueio de Controladores Vulneráveis enquadra-se nesta categoria porque oferece essencialmente uma lista de controladores que estão impedidos, por predefinição, de alguma vez serem executados no Windows.

Dispositivos como câmaras, microfones, teclados e outros comunicam tipicamente com o sistema operativo através de controladores, também conhecidos como drivers. No passado, foram usados controladores para hardware comprometidos que foram utilizados para controlar o Windows sem que os utilizadores se apercebessem. Assim, em 2022, a Microsoft decidiu que iria mitigar esta forma de ataque ao manter uma lista de controladores conhecidos por estarem comprometidos em instalações do Windows.

Colaboração contínua com os fabricantes

A Lista de Bloqueio de Controladores Vulneráveis é o resultado de uma colaboração contínua entre a Microsoft e os fornecedores de hardware (IHV) e OEM. Sempre que uma vulnerabilidade de um controlador é comunicada, a empresa trabalha com esses fornecedores para corrigir a ameaça de segurança e adicionar a versão vulnerável do controlador à lista de bloqueio se o factor de ameaça for significativamente elevado e o risco de quebrar a compatibilidade for relativamente baixo.

Este é um aspecto particularmente importante de compreender. A Lista de Bloqueio de Controladores Vulneráveis da Microsoft não é exaustiva. Não lista todos os controladores comprometidos porque, por vezes, bloquear um controlador sem que o utilizador saiba realmente pode causar uma má experiência de utilização no Windows, como avarias em dispositivos e o temido Ecrã Azul da Morte (BSOD). É exactamente por isso que a manutenção da lista é sempre um exercício de equilíbrio cuidadoso para a Microsoft.

A Lista de Bloqueio de Controladores Vulneráveis é actualizada através do Windows Update durante as actualizações de funcionalidades, o que significa que é modificada sensivelmente uma a duas vezes por ano. Sempre que um fornecedor de controladores lança uma actualização para o software comprometido, pode contactar a Microsoft para actualizar a lista de bloqueio.

Na maioria das instalações do Windows, a Lista de Bloqueio de Controladores Vulneráveis está activa por predefinição, e é aplicada quando a integridade de código protegida por hipervisor (HVCI), o Smart App Control ou o modo S também estão activos. Vale a pena notar que esta lista de bloqueio nega explicitamente controladores vulneráveis e permite tudo o resto através de regras de “Permitir Tudo”. Isto acontece apesar da recomendação de boas práticas da Microsoft, que envolve a manutenção de uma abordagem de lista de permissões explícita onde os controladores são permitidos individualmente em vez de serem bloqueados; no entanto, é compreensível que isto não seja viável em muitos casos.

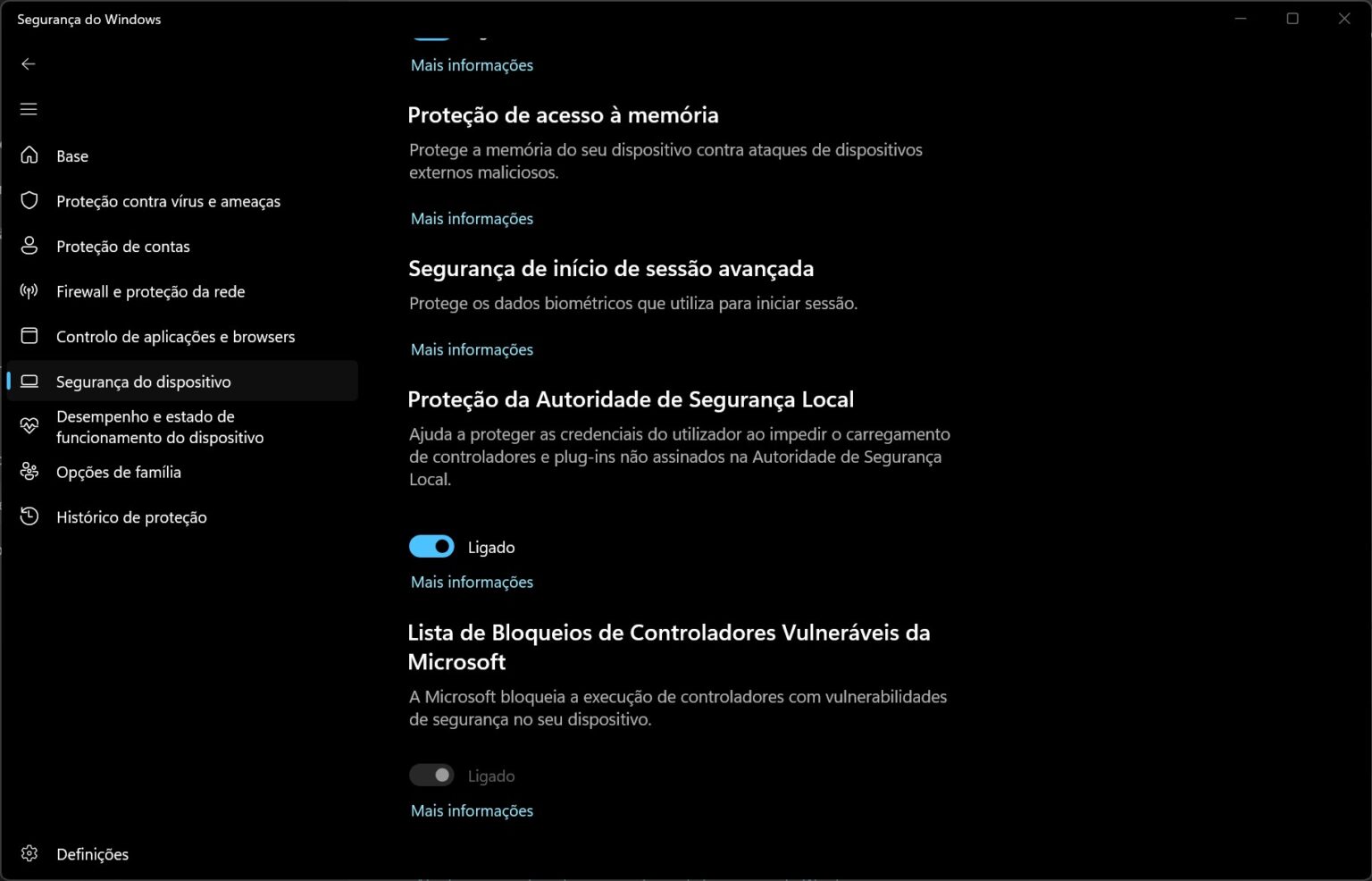

A Lista de Bloqueio de Controladores Vulneráveis encontra-se na pasta System32 e, como mencionado anteriormente, está activada por predefinição, pelo que não precisa realmente de fazer nada. Dito isto, a Microsoft oferece um ficheiro de política XML offline, que os administradores de TI podem descarregar. Para os consumidores, a Lista de Bloqueio de Controladores Vulneráveis pode ser alternada através da aplicação ‘Segurança do Windows’ ou através das Definições em ‘Privacidade e segurança’, ‘Segurança do Windows’ e por fim ‘ Isolamento do núcleo’.