A Apple lançou uma actualização de software de emergência para corrigir uma vulnerabilidade de segurança descoberta recentemente que pode permitir a atacantes comprometer iPhones, iPads e computadores Mac através de um ficheiro de imagem. A falha, identificada como CVE-2025-43300, afecta várias versões dos sistemas operativos da Apple e já foi associada ao que a empresa descreve como “ataques extremamente sofisticados” dirigidos a indivíduos específicos.

De acordo com a Apple, o problema reside no Image I/O, a plataforma da empresa para processar uma vasta gama de formatos de ficheiros de imagem. Se um dispositivo processar uma imagem manipulada especialmente, pode desencadear uma corrupção de memória. Embora a Apple não tenha divulgado quais os resultados específicos que esta corrupção poderá causar, especialistas em segurança alertam que os bugs de corrupção de memória permitem, frequentemente, aos atacantes alterar a execução de software, criando oportunidades para instalar código malicioso ou roubar dados.

A empresa não deu detalhes sobre quem poderá estar por trás dos ataques, mas a descrição sugere o envolvimento de programadores de software de espionagem. A Apple confirmou que os utilizadores poderão ser atacados através de imagens que podem chegar via mensagens de texto ou e-mails, embora não se saiba quantos indivíduos ou organizações poderão já ter sido afectados.

Esta não é a primeira vez que a Apple teve de responder a uma vulnerabilidade relacionada com ficheiros multimédia nas suas plataformas. No início deste ano, a empresa corrigiu uma falha na plataforma Core Audio, que também podia ser explorada através de ficheiros de áudio ou vídeo manipulados. Essa vulnerabilidade também se baseava na activação de um bug de corrupção de memória para permitir actividades não autorizadas.

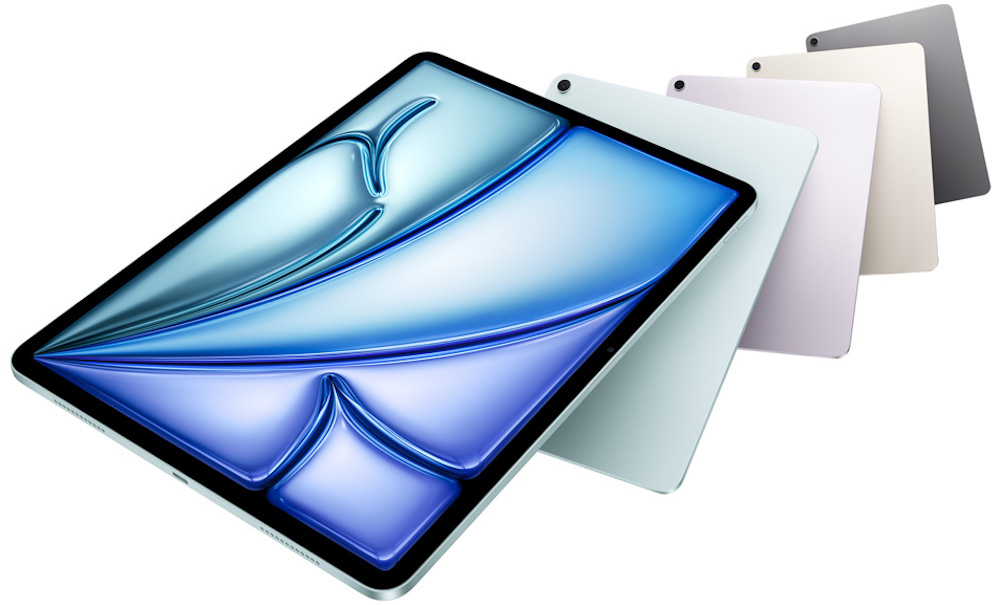

As últimas correcções estão disponíveis para uma vasta gama de dispositivos Apple. Para o iPhone, a correcção está incluída no iOS 18.6.2 para os modelos a partir do iPhone XS e mais recentes. As actualizações também estão disponíveis no iPadOS 18.6.2 e 17.7.10, bem como no macOS Sequoia 15.6.1, macOS Sonoma 14.7.8 e macOS Ventura 13.7.8.

A Apple aconselha todos os utilizadores a instalarem as actualizações o mais rapidamente possível. No iPhone e iPad, as correcções podem ser aplicadas navegando para Definições > Geral > Actualização de Software. Os dispositivos com actualizações automáticas activadas receberão a correcção sem qualquer acção adicional.

As vulnerabilidades “zero-day” tornaram-se uma preocupação crescente para as empresas de tecnologia e para os seus clientes. Como estas falhas são exploradas activamente antes de as correcções serem lançadas, representam frequentemente os riscos de segurança mais graves. Embora muitos detalhes do CVE-2025-43300 permaneçam desconhecidos, a divulgação da Apple deixa claro que o “exploit” foi detectado em ataques reais.