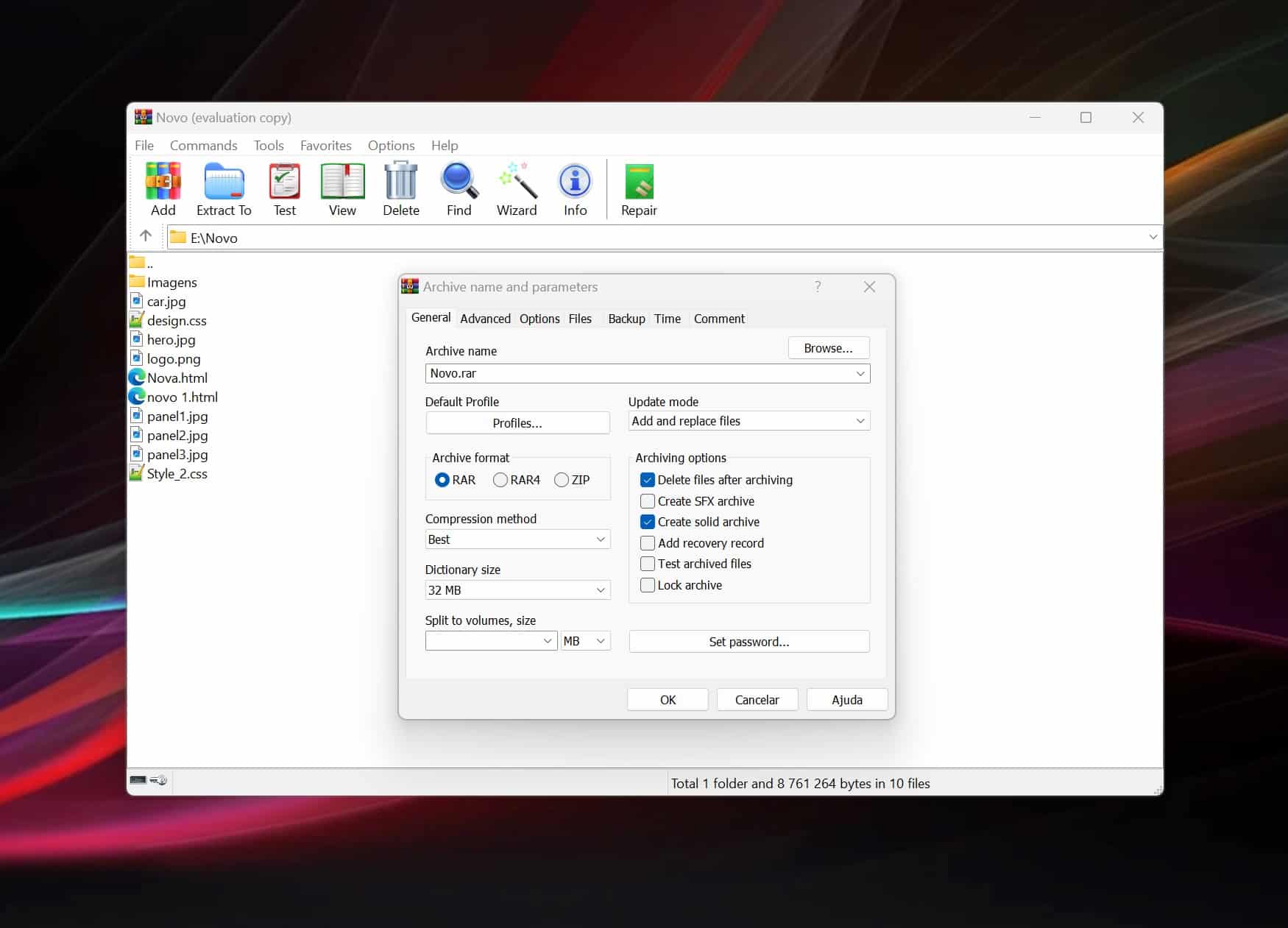

Apesar de ser um programa de compressão de dados que tem um período de testes de (supostamente) 40 dias, o WinRAR continua a ser uma das aplicações mais populares para arquivar dados. Por isso, uma qualquer vulnerabilidade de segurança podia ser potencialmente catastrófica para milhões de utilizadores.

Foi isso mesmo que aconteceu. Recentemente, a Zero Day Initiative (ZDI) identificou uma vulnerabilidade de segurança no WinRAR que foi classificada como tendo uma severidade alta. A vulnerabilidade recebeu a referência CVE-2023-40477 e implica uma validação imprópria de um índice durante o processamento na recuperação de volumes RAR. Na pior das hipóteses, esta falha pode ser utilizada para executar código remotamente.

A CVE-2023-40477 recebeu uma classificação de severidade de 7,8, porque é necessário que o utilizador use o programa para que o código seja executado. Aparentemente, o problema é semelhante a qualquer ‘buffer overflow’ e advém de uma validação insuficiente dos dados pelos utilizadores. Isto pode levar ao acesso à memória que está para além do buffer utilizado pelo programa. Por isso, os atacantes podem explorar a falha para executar código no contexto da aplicação.

A Rarlab foi informada da existência desta vulnerabilidade em Junho, mas o anúncio público só foi feito recentemente, duas semanas depois de a Rarlab ter resolvido o problema através de uma actualização do WinRAR.

A versão 6.23 do WinRAR, lançada no início de Agosto, inclui a resolução desta vulnerabilidade, mas também alguns melhoramentos, como possibilidade de descompressão de ficheiros XZ e uma segurança na gestão de ficheiros temporários mais eficaz.